Aprenda Redes

Tudo sobre Redes Parte 14

Enumeração DNS

Todo site possui um IP válido na rede. O responsável por realizar a tradução de nome para IP e vice versa. Com a ferramenta apropriada poderemos levantar as seguintes informações através de um determinado alvo:

- IP pelo qual o alvo responde.

- Os ns do alvo.

- Os mx do alvo.

Existem diversos tipos diferentes de registros DNS disponíveis, no entanto, abaixo será mostrado apenas o que significam os mais comuns de serem encontrados durante o gerenciamento de um domínio:

- A: O A, também conhecido por hostname, é o registro central de um DNS, ele vincula um domínio ou subdomínio a um endereço IP direto.

- AAAA: Executa a mesma função de A, porém, para um endereço IPv6.

- NS: Name Server (Servidor de Domínio), especifica servidores DNS para o domínio ou subdomínio. Pelo menos, dois registros NS devem ser definidos para cada domínio. Geralmente, um principal e outro secundário.

- CNAME: Significa Canonical NAME. Especifica um apelido (alias) para o hostname (A). É uma forma de redirecionamento.

- MX: Sigla para Mail eXchanger. Aponta o servidor de e-mails. Pode-se especificar mais de um endereço, formando-se assim uma lista em ordem de prioridade para que haja alternativas no caso de algum e-mail não puder ser entregue.

- PTR: PoinTeR, aponta o domínio reverso a partir de um endereço IP.

- SOA: Start Of Authority. Indica o responsável por respostas autoritárias a um domínio, ou seja, o responsável pelo domínio. Também indica outras informações úteis como número serial da zona, replicação, etc.

- TXT: Refere-se a TeXT, o qual permite incluir um texto curto em um hostname. Técnica usada para implementar o SPF.

- SPF: Sender Policy Framework, é uma tentativa de controle de falsos e-mails. Permite ao administrador de um domínio definir os endereços das máquinas autorizadas a enviar mensagens neste domínio.

- SRV: Abreviação de SeRVice, permite definir localização de serviços disponíveis em um domínio, inclusive seus protocolos e portas.

O que é Torrent?

Torrent é a extensão dos arquivos compatíveis com o protocolo de compartilhamento BitTorrent, uma tecnologia criada pela empresa também chamada BitTorrent, introduzida em 2001. Ela funciona criando uma rede P2P entre todos os usuários do protocolo, com o intuito de distribuir arquivos entre todos os usuários da rede.

Funciona assim: em um modelo de rede cliente-servidor, um computador ou servidor fica responsável por armazenar e distribuir os dados em uma rede, enquanto os usuários, ou clientes, o acessam para utilizar as informações que procuram.

A computação em nuvem nada mais é do que o modelo cliente-servidor aplicado à internet, onde o fornecedor do armazenamento atua como o repositório dos dados.

No modelo P2P (de peer-to-peer, ou ponto-a-ponto), não existe um servidor dedicado, porque todos os usuários são também servidores. Cada um deles detêm os dados dos arquivos compartilhados, e ao mesmo tempo estão baixando e mantendo os arquivos disponíveis para outros na rede.

No protocolo BitTorrent, o usuário que disponibiliza o arquivo completo na rede é o servidor original (ou seed, que é termo padrão), e os que começam a baixar os dados são os primeiros clientes (ou peers). Com o tempo, os peers começam a também enviar fragmentos dos arquivos de volta para a rede, mesmo que o download não esteja completo.

Uma vez que ele termine, o peer automaticamente se torna mais um seed, apenas enviando os dados de volta e não baixando mais nada. A lógica por trás do BitTorrent é que quanto mais seeds um arquivo tenha, mais usuários o estão disponibilizando, e logo, o download é mais rápido e eficiente.

O torrent não tem uma porta específica a ser usada, mas geralmente ele utiliza portas altas, entre 50000 e 65535.

O que é um Roteador

Um roteador (router, em inglês) é um equipamento de rede que efetua o encaminhamento de pacotes de dados entre redes de computadores distintas. Esses pacotes de dados são encaminhados de um roteador para outro até que atinjam o dispositivo de destino, ou sejam descartados. Os roteadores efetuam a leitura dos pacotes IP, podendo analisar o conteúdo de seus cabeçalhos, e então tomar decisões baseando-se nos dados lidos.

Os roteadores são conectados em redes distintas, efetuando a conexão entre essas redes, em contraste com um switch, que efetua a conexão de dispositivos finais, como computadores e notebooks, dentro de uma mesma rede.

Quando um pacote de dados chega a uma porta do roteador, conectada a uma rede, o equipamento lê a informação de endereçamento IP presente no cabeçalho do pacote para determinar seu destino. Então, usando uma tabela de roteamento (ou regras de roteamento), o roteador direciona o pacote para a próxima rede, conectada ou acessível através de uma outra porta, para que siga viagem até atingir seu destino (ou ser descartado, caso o TTL do pacote seja zerado em algum momento). Desta forma, os roteadores operam na camada de Rede do Modelo OSI (camada 3).

Os roteadores mantém domínios de broadcast separados para cada rede que conectam, desta forma isolando-as. Assim, dados direcionados à rede local por um host qualquer permanecem nesta rede local, não sendo encaminhados para as outras redes que estejam conectadas ao roteador.

Existem diversos tipos de roteadores, classificados de acordo com sua apĺicação e capacidade específicas. Na lista abaixo elencamos alguns dos tipos mais comuns de roteadores existentes:

- Roteador Interno: Os roteadores desta categoria possuem todas as suas interfaces conectadas à mesma área.

- Roteador de Borda (Edge Router): Localizado na borda da rede de um provedor de Internet. Este roteador no geral opera com protocolo BGP (Border Gateway Protocol) e efetua a conectividade entre provedores ou grandes organizações.

- Roteador Core: Localizado dentro de um Sistema Autônomo, como um backbone, e carrega tráfego entre roteadores de borda.

- Roteador Banda Larga: Appliance de uso doméstico que traz integradas em um mesmo equipamento funções de roteador e switch, no mínimo.

- Roteador Wireless: Appliance de uso doméstico que traz integradas em um mesmo equipamento funções de um roteador banda larga acrescidas de funcionalidade de Access Point (Ponto de Acesso), permitindo efetuar a conectividade de equipamentos a uma rede Wi-Fi.

Basicamente, usamos os roteadores em duas aplicações principais:

- Conectar duas ou mais redes distintas, efetuando separação de domínios de broadcast.

- Escolher um caminho (rota) a ser seguido pelos pacotes até que cheguem a seus destinos, por meio de protocolos de roteamento adequados.

Veja a imagem de um roteador usado para ligar redes distintas (no caso, de borda):

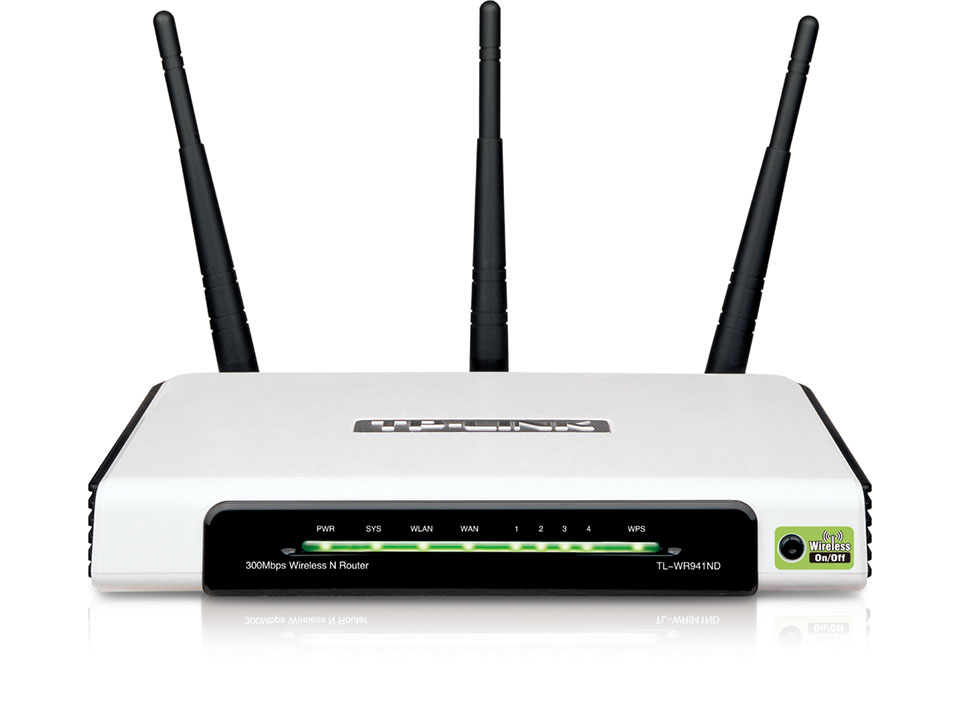

E um roteador wireless, que costumam ser integradas com um switch (de 4 portas, geralmente) e um access point:

Mais Sobre Endereços IPv6

Um endereço IPv6 é formado por oito blocos de quatro dígitos hexadecimais (hextetos), separados por dois pontos. Cada bloco pode conter números de 0000 a ffff. Por exemplo, um endereço IPv6 pode ser 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

A configuração do IPv6 não usa mais a máscara de sub-rede no formato tradicional do IPv4. Em vez disso, utiliza o prefixo da sub-rede. O prefixo indica quantos bits do endereço são usados para identificar a rede. Por exemplo, um prefixo de /64 significa que os primeiros 64 bits do endereço IP são usados para identificar a rede e os bits restantes são usados para identificar o host.

Para entender a estrutura da rede, aqui estão algumas informações relevantes sobre os tipos de endereços IPv6:

- Endereço Global Unicast: Similar aos endereços públicos no IPv4, esses endereços são roteáveis na internet. Um exemplo é

2001:0db8:85a3:0000:0000:8a2e:0370:7334. - Endereço Link-Local: Usado para comunicação dentro da mesma rede local (link). Não é roteável e é automaticamente configurado por cada dispositivo. Todos os endereços link-local começam com

fe80::. Um exemplo éfe80::1a2b:3c4d:5e6f:7a8b. - Endereço Unique Local: Semelhante aos endereços privados do IPv4, esses endereços são usados em redes internas e não são roteados na internet. Eles têm o prefixo

fc00::oufd00::. Um exemplo éfc00::1234:5678:9abc. - Endereço de Loopback: Usado para testes de diagnóstico no próprio dispositivo. No IPv6, o endereço de loopback é

::1(ou0:0:0:0:0:0:0:1). - Endereço de Auto-Configuração: No IPv6, quando um dispositivo não consegue obter um endereço IP a partir de um servidor DHCPv6, ele pode gerar um endereço IPv6 link-local automaticamente. Não há um equivalente exato ao APIPA do IPv4, mas endereços link-local são criados automaticamente.

PS: Num endereço IPv6, podemos omitir zeros a esquerda, e sequência de 0000 em outros campos pode ser colocado apenas um 0

ou deixar uma sequência de um ou mais zeros como um espaço vazio (como ::

, deve ter apenas um por endereço). Um exemplo seria 2001:db8:85a3::8a2e:370:7334.

Saiba também que:

- O identificador de rede, assim como no IPv4, deve ser único dentro da rede, a mesma regra vale pro identificador de host.

- Endereços IPv6 não utilizam um padrão de broadcast. O conceito de broadcast foi substituído por multicast em IPv6, portanto, não existem endereços reservados para tal.

- Endereços com todos os bits ajustados como 0 são usados para a identificação da própria rede ou para endereçamento de grupos (multicast).

- Não se usa um identificador de host com todos os bits ajustados como 0 ou 1 para denotar um endereço específico, pois a abordagem é diferente da usada em IPv4.

- Com o IPv6, as redes locais normalmente utilizam prefixos

/64, pois isso é necessário para funcionalidades como a autoconfiguração (SLAAC), embora existam exceções, como enlaces ponto a ponto que podem usar/127. Endereçosfe80::/10são utilizados para link-local, endereçosfc00::/7correspondem aos Unique Local Addresses (sendofd00::/8a faixa mais comumente usada), ao passo que o endereço de loopback (::1) possui prefixo/128. - Usuários podem receber de seus provedores redes

/48, mas é mais comum que provedores entreguem/56para usuários domésticos. Em casos raros pode ser entregues redes/60ou/64. - Em redes que trabalham com IPv4 e IPv6 combinados, podemos converter o IPv4 em IPv6, adicionando o prefixo

0000:0000:0000:0000:0000:ffff:e convertendo o endereço em hexa, no caso, o IP172.16.31.55pode virar0000:0000:0000:0000:0000:ffff:ac10:1f37, ou simplificando,0:0:0:0:0:ffff:ac10:1f37ou::ffff:ac10:1f37.

Proxy Server

O proxy server ajuda a impedir que usuários não autorizados se conectem à rede, como a de uma empresa. Ele permite ao administrador controlar quem acessa a rede da empresa e quais serviços essas pessoas utilizam.

A Microsoft possui o Microsoft Proxy Server que, uma vez instalado, funciona como uma barreira (firewall) entre a rede da empresa e a internet.

Além disso, o proxy server pode manter armazenada uma cópia das páginas visitadas (cache), tornando mais rápida a navegação pelos endereços mais acessados da internet.

SMB Server

Pensando na troca e no compartilhamento de recursos e arquivos entre computadores de uma rede local, um componente fundamental para um sistema de redes é o SMB (Server Message Block). Ele opera em um modelo cliente-servidor, no qual um servidor de recursos disponibiliza outros recursos compartilhados.

O protocolo SMB é altamente compatível com sistemas Windows e oferece uma integração perfeita com os recursos compartilhados em redes Windows. Além disso, administradores podem configurar permissões detalhadas para controlar quem pode acessar e modificar recursos compartilhados.

SNMP, NTP e Syslog

Os protocolos de gerenciamento e monitoramento têm um papel muito importante no mundo da tecnologia da informação. Com o avanço tecnológico e o aumento do uso de computadores e dispositivos em rede, os protocolos servem para, além de garantir a segurança dos usuários, melhorar o desempenho da infraestrutura de rede em geral.

Na sequência, vamos saber um pouco mais sobre alguns desses protocolos.

O que é SNMP

O SNMP (Simple Network Management Protocol) é um protocolo do conjunto TCP/IP que permite monitorar e controlar os dispositivos da rede. Dessa forma, ele auxilia na identificação de possíveis falhas dentro dos equipamentos da rede.

Esse protocolo pode ser usado em:

- Servidores.

- Storages.

- Roteadores.

- Switches.

Protocolo NTP

O Network Time Protocol, ou NTP, permite a sincronização dos relógios dos dispositivos de uma rede e define uma série de algoritmos utilizados para consultar os servidores, calcular a diferença de tempo e encontrar algum erro nesse processo.

Syslog

O System Logging Protocol é um sistema que registra eventos em log, armazenando mensagens de eventos dentro de uma rede. Dessa forma, é possível que o administrador da rede identifique as possíveis falhas do sistema ou até mesmo tentativas de invasão, garantindo, assim, a segurança da rede.